※この記事は「AOS 6.8」および「Prism Central pc.2024.1」時点の情報をもとに作成しています。その後の機能アップデートについてはメーカーの公開情報をご確認ください。

Prism Centralバージョン「pc.2024.1」にて、「Disaster Recovery」にセキュアスナップショット機能が追加されました。今回はこの機能を使用してみます。

セキュアスナップショットでは、Disaster Recoveryで取得したスナップショット(リカバリポイント)の削除を実行した際に、事前に設定した承認者全員が承認しなければスナップショットを削除することができません。

悪意のあるユーザーによるスナップショットの削除を防止するセキュリティ対策機能として活用することができます。

目次

1. 今回の環境

プライマリクラスター: HPE DX360 Gen10 Plus(3ノード)

リカバリクラスター: NX-1465-G5(4ノード)

AOS: 6.8.0.5(共通)

AHV: 20230302.100187

Prism Central: pc.2024.1.0.1

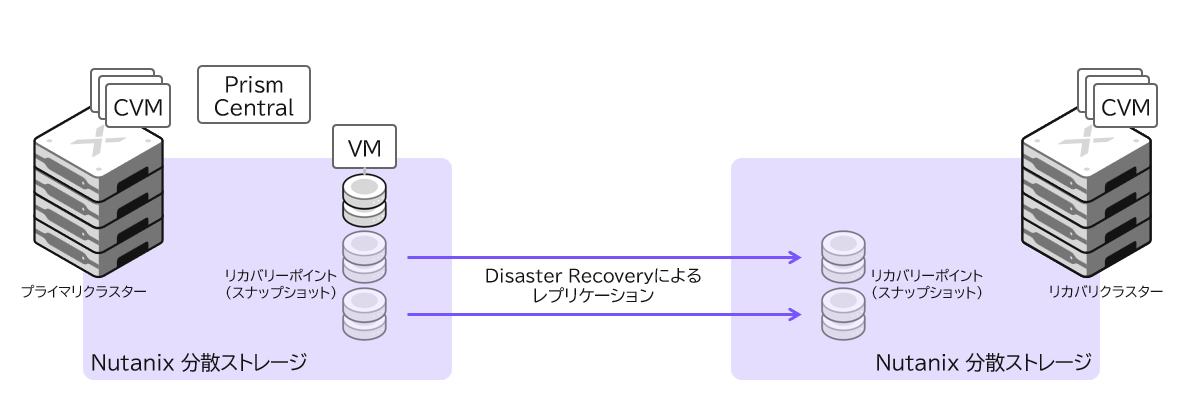

▽環境のイメージは以下の通りです。今回は1つのAZ内でDisaster Recoveryを構成するため、Prism Centralはプライマリクラスター側に作成し、リカバリクラスターも管理下に置きます。

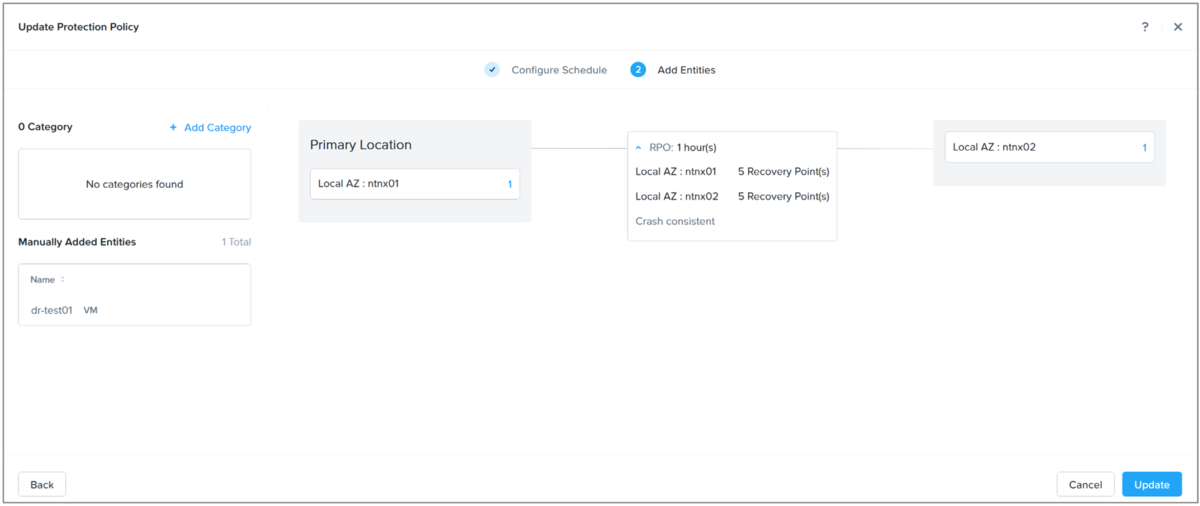

▽Disaster Recoveryのプロテクションポリシーは、以下のように設定します。1時間ごとのスナップショットで、プライマリ・リカバリ両方のサイトに5世代保管します。検証用の仮想マシン1台もこのポリシーに追加しました。

2. セキュアスナップショットの設定

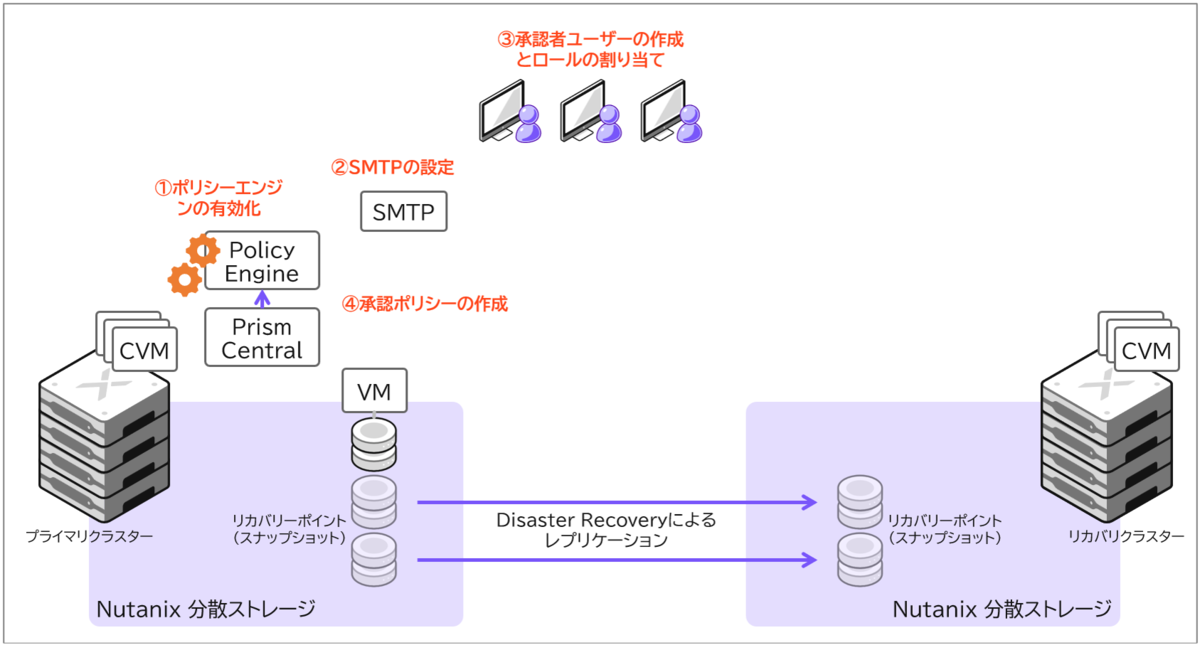

セキュアスナップショットを使用するためには、承認ポリシーや承認者の設定、またメール送信のためにSMTP設定などが必要となります。今回の作業内容は以下の通りです。順番に紹介します。

2-1. ポリシーエンジンの有効化

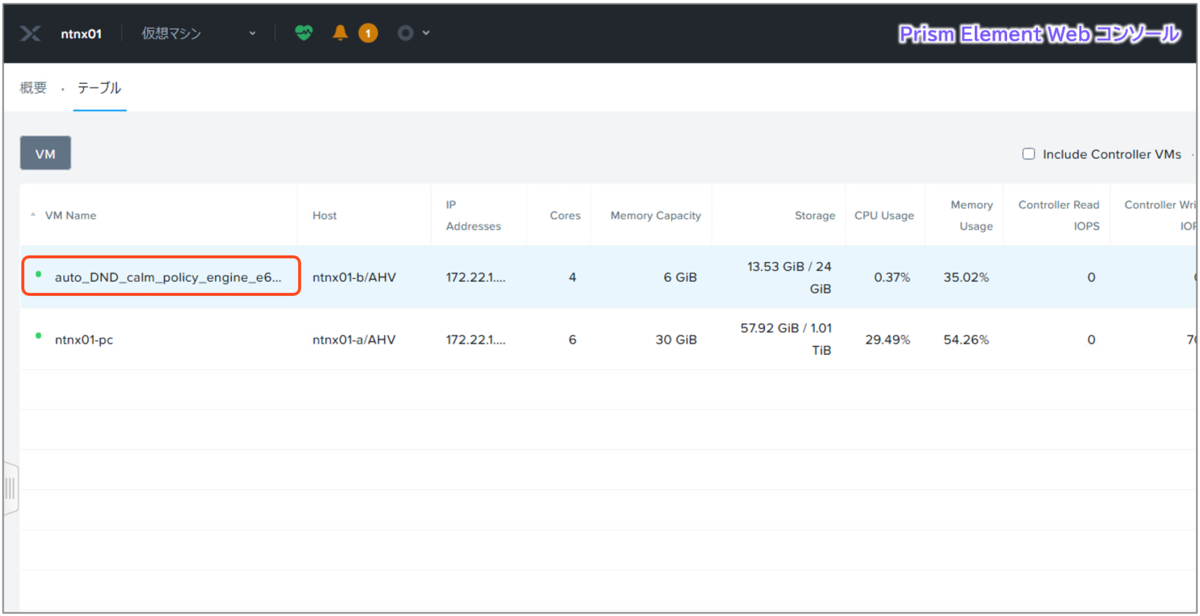

セキュアスナップショットの承認ポリシーを作成するためには、ポリシーエンジンを有効化する必要があります。ポリシーエンジンはPrism Centralが稼働しているクラスター上に仮想マシンとして作成されます。

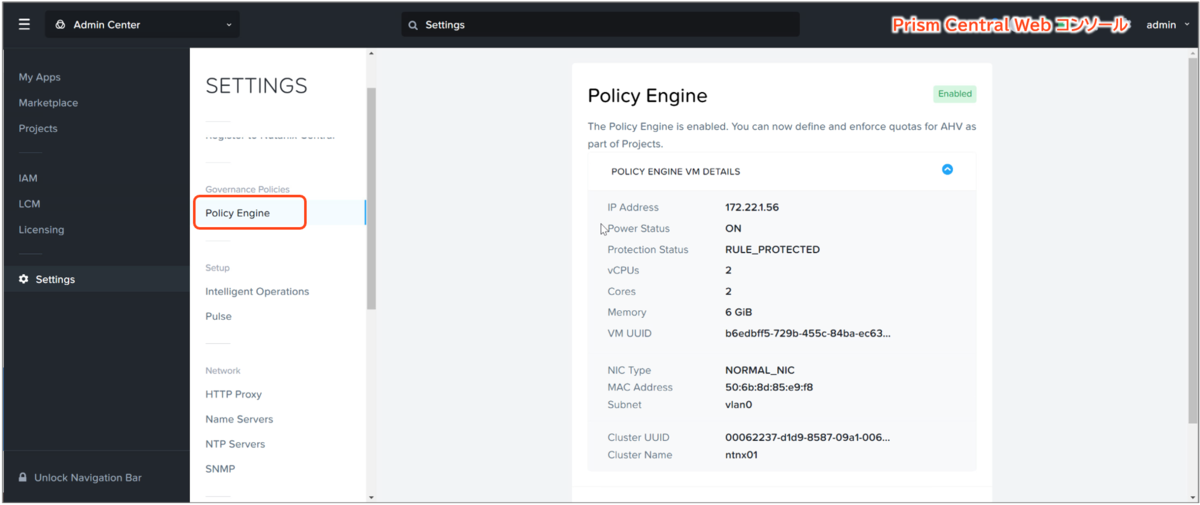

▽Prism Central 「Admin Center」のSettingsから、Policy Engineを有効化します。

▽有効化すると、クラスター上に自動でポリシーエンジンVMが作成されます。

Enabling Policy Engine

https://portal.nutanix.com/page/documents/details?targetId=Prism-Central-Admin-Center-Guide:adm-policy-engine-enable-t.html

2-2. SMTPの指定

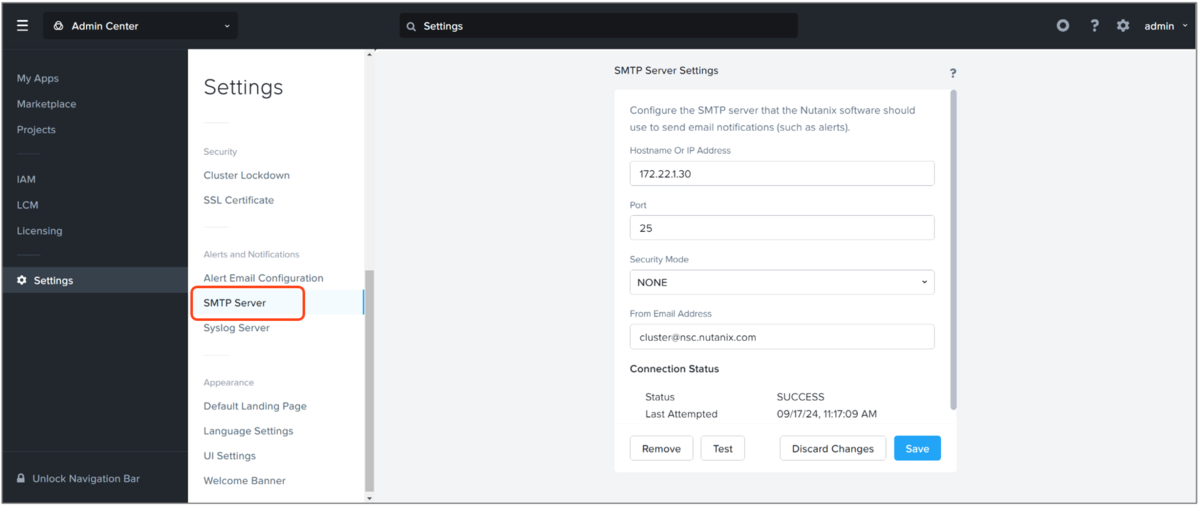

セキュアスナップショットでは、承認者への自動メール送信を使用する場合、SMTPサーバの指定が必須となります。今回は、検証用に作成済みのSMTPを指定してみます。

▽Prism Central 「Admin Center」のSettingsから、SMTPサーバを設定します。

Configuring an SMTP Server for Prism Central

https://portal.nutanix.com/page/documents/details?targetId=Prism-Central-Admin-Center-Guide:mul-smtp-server-configure-pc-t.html

2-3. 承認ユーザーの作成

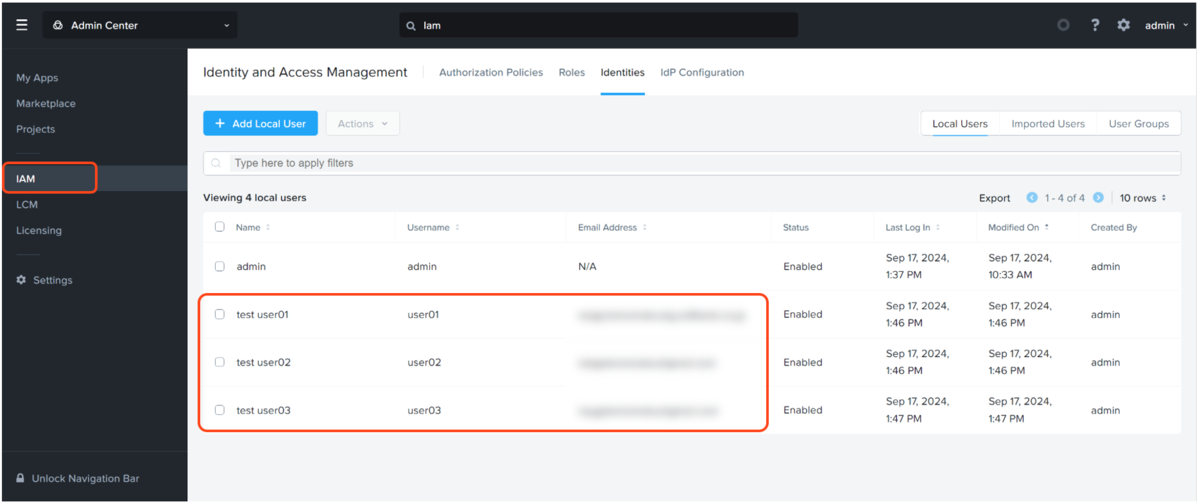

スナップショット削除を承認するためのユーザーは、ADなどのディレクトリユーザー、またはPrism Centralのローカルユーザーを使用します。今回はローカルユーザーを作成します。

▽Prism Cental「Admin Center」のIAMにて、以下の通り3名のユーザーを作成しました。メールアドレスも個別に設定しておきます。

Managing Local User Accounts

https://portal.nutanix.com/page/documents/details?targetId=Nutanix-Security-Guide-v6_8:mul-user-manage-pc-t.html

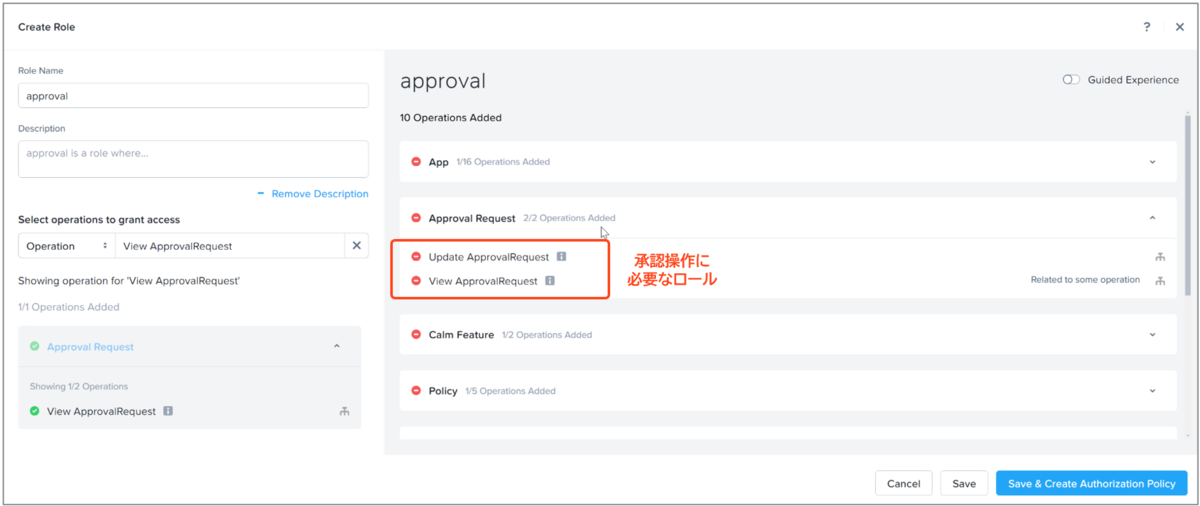

また、作成したユーザーに承認操作の権限を与える必要があります。承認に必要な権限は以下の通りです。

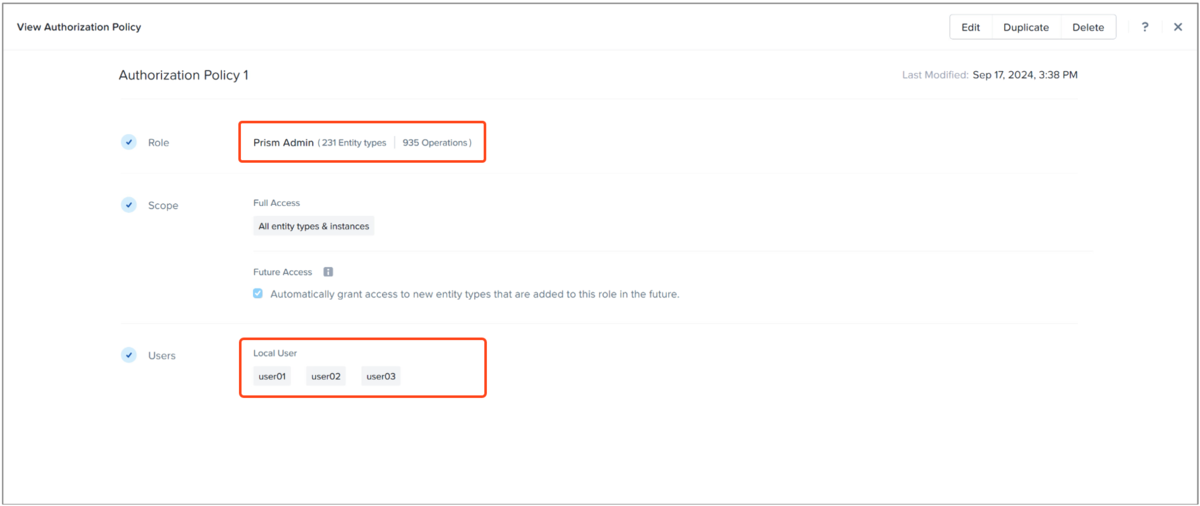

このように細かい役割管理(RBAC)をしてもいいのですが、今回は検証なのでシステム定義済みの「Prism Admin」ロールを3ユーザーに割り当てました。この中に承認権限も含まれています。

Authorization Policies

https://portal.nutanix.com/page/documents/details?targetId=Nutanix-Security-Guide-v6_8:mul-authorization-policy-iam-pc-c.html

2-4. 承認ポリシーの作成

続いて承認ポリシー(Approval Policy)を作成します。承認ポリシーの設定により、セキュアスナップショットが機能します。

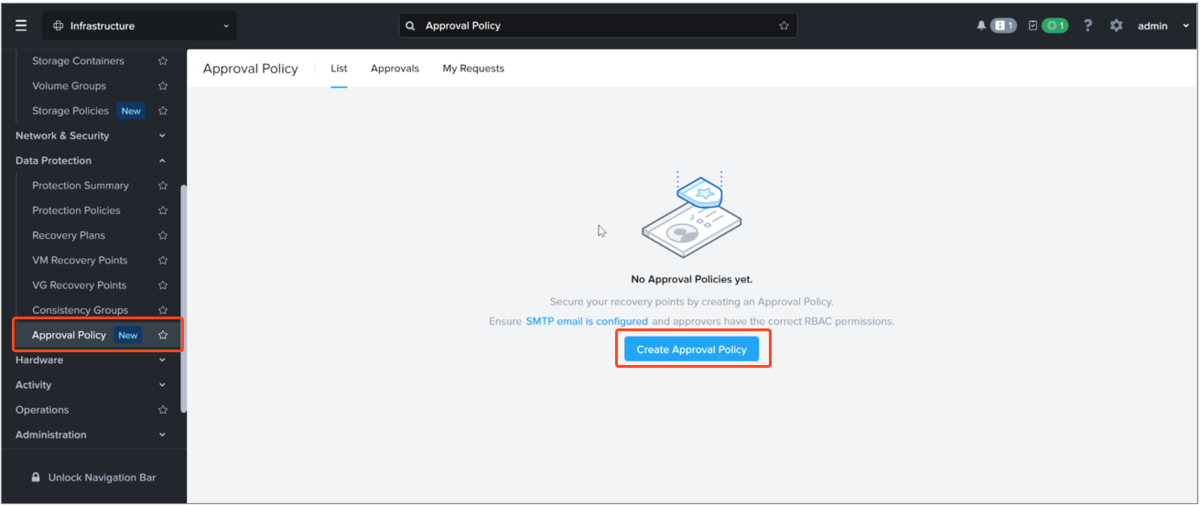

▽Prism Central「Infrastructure」→「Approval Policy」→「Create Aprroval Policy」の順に遷移します。

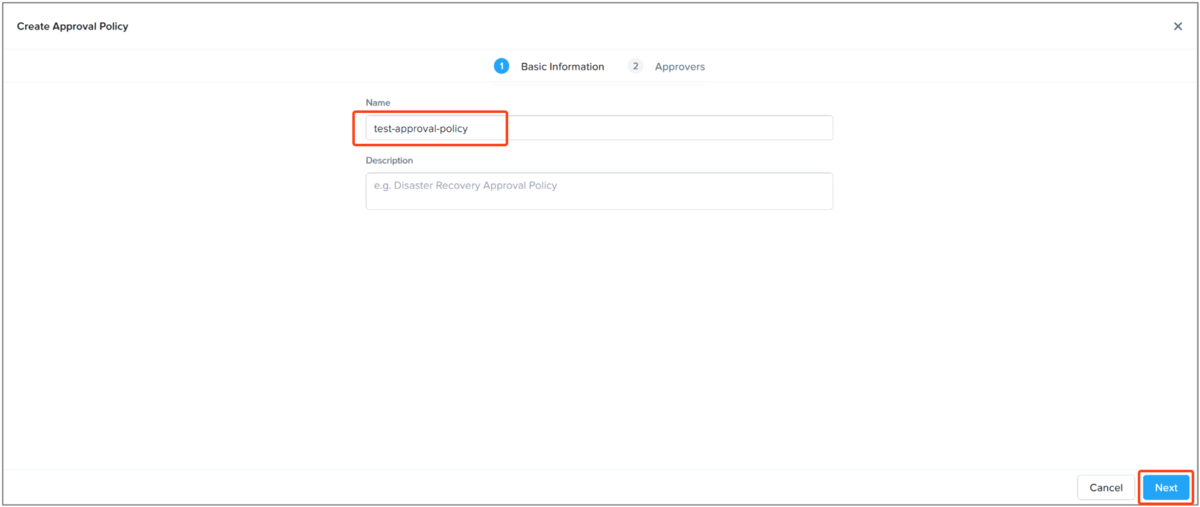

▽承認ポリシーの名前を入力し「Next」をクリックします。

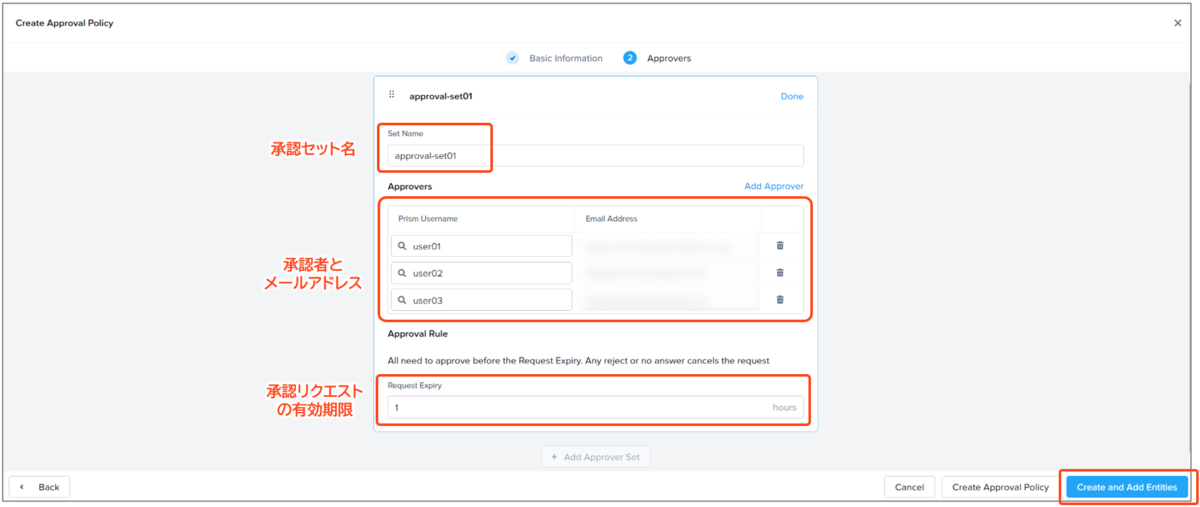

続いて承認セットを作成します。承認セットとは、承認の段階のようなもので、1次承認→2次承認を定義するイメージです。例えば、承認者の順番をちゃんと決めておきたい場合などは、複数のセットを順番に作成します。

今回は、セット①のみ作成し3名の承認者を追加します。この場合は1次承認のみで終わりますので、3名全員の承認をもってスナップショットは削除されますが、1人でも拒否した場合は、その時点でリクエストは却下されます。

また、承認リクエストの有効期限も決めておきます。有効期限を過ぎても承認者から反応がない場合、リクエストは却下されます。今回は有効期限を1時間で設定しました。

▽以下、今回の設定内容です。

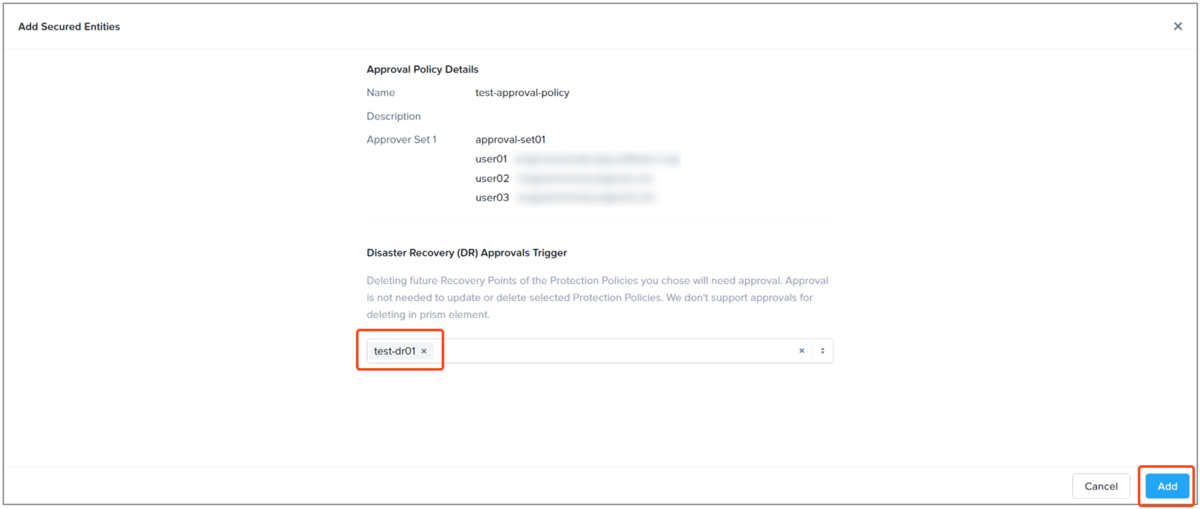

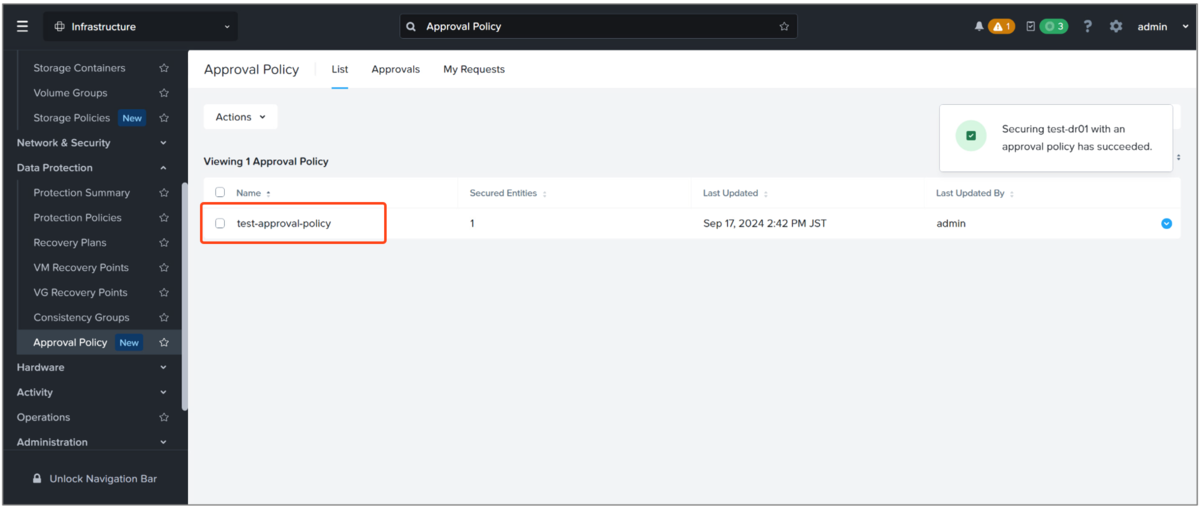

▽最後に、この承認ポリシーのトリガー設定として、Disaster Recoveryのプロテクションポリシーを追加します。ここで追加したプロテクションポリシーのスナップショットに対して、承認ポリシーが適用されます。

▽作成した承認ポリシーは以下の通りです。

以上で、セキュアスナップショットの設定は完了です。

Configuring Approval Policy for DR Snapshots

https://portal.nutanix.com/page/documents/details?targetId=Disaster-Recovery-DRaaS-Guide-vpc_2024_1:ecd-approval-policy-dr-configure-pc-t.html

3. スナップショット削除後の動き

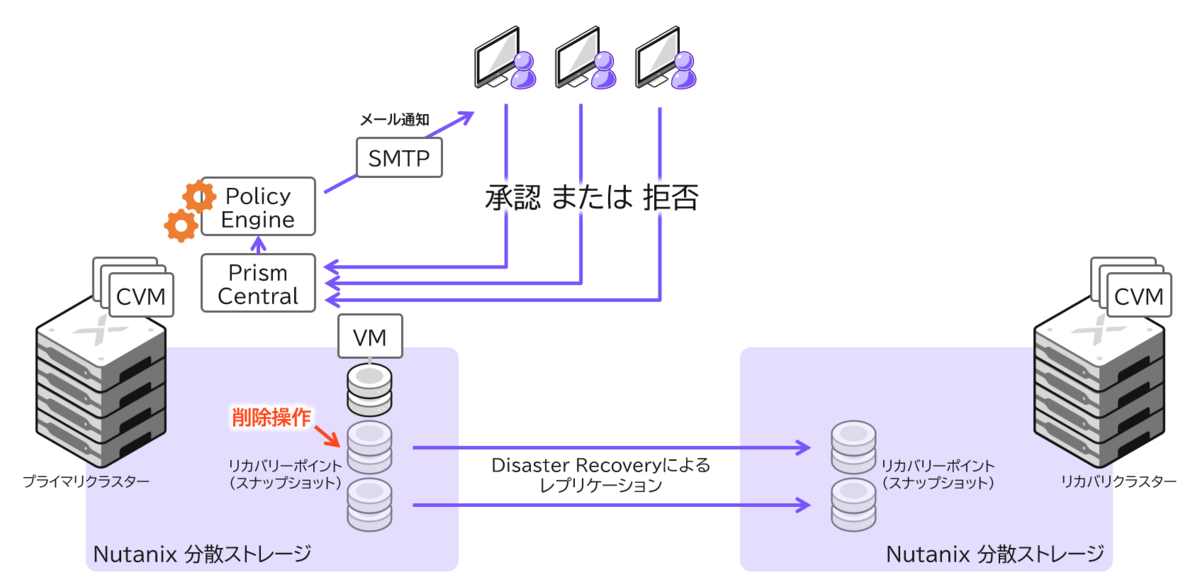

ここからは、実際にスナップショットを削除して動きを確認してみます。以下イメージ図です。

3-1. スナップショットの削除

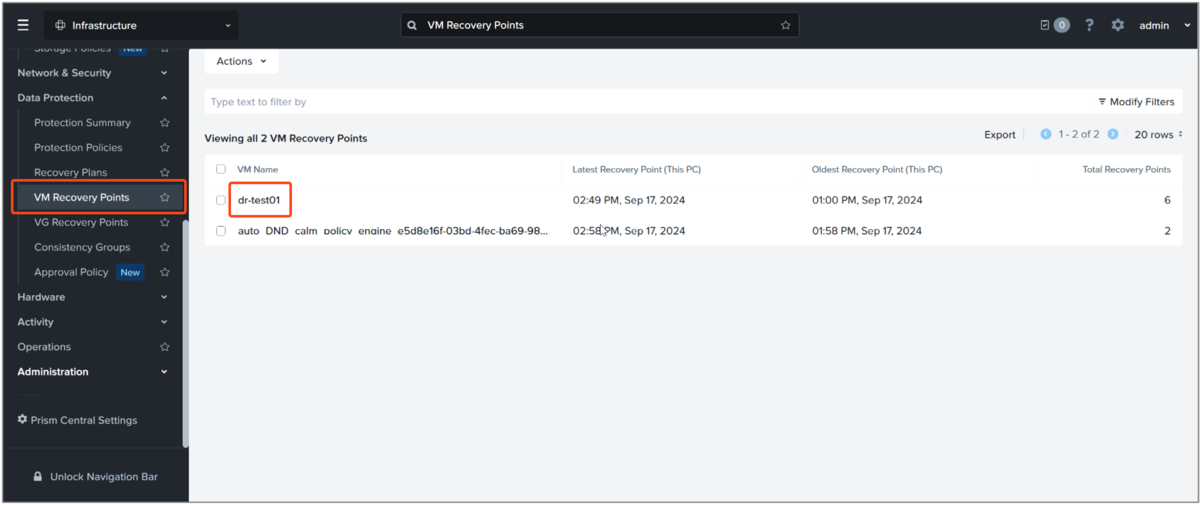

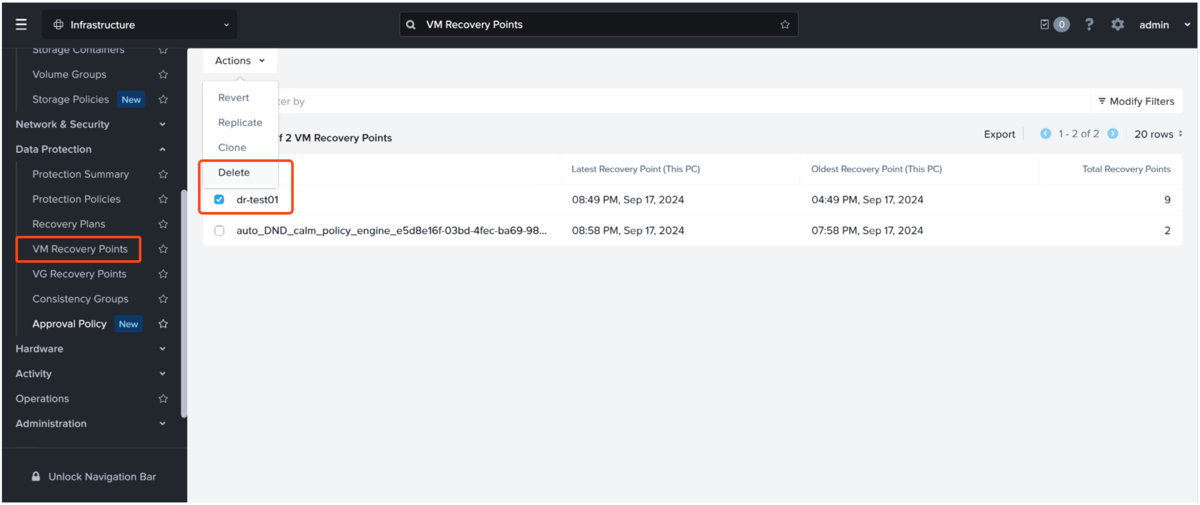

▽管理者ユーザーでPrism Centralへログインし「VM Recovery Points」で対象の仮想マシンを選択します。

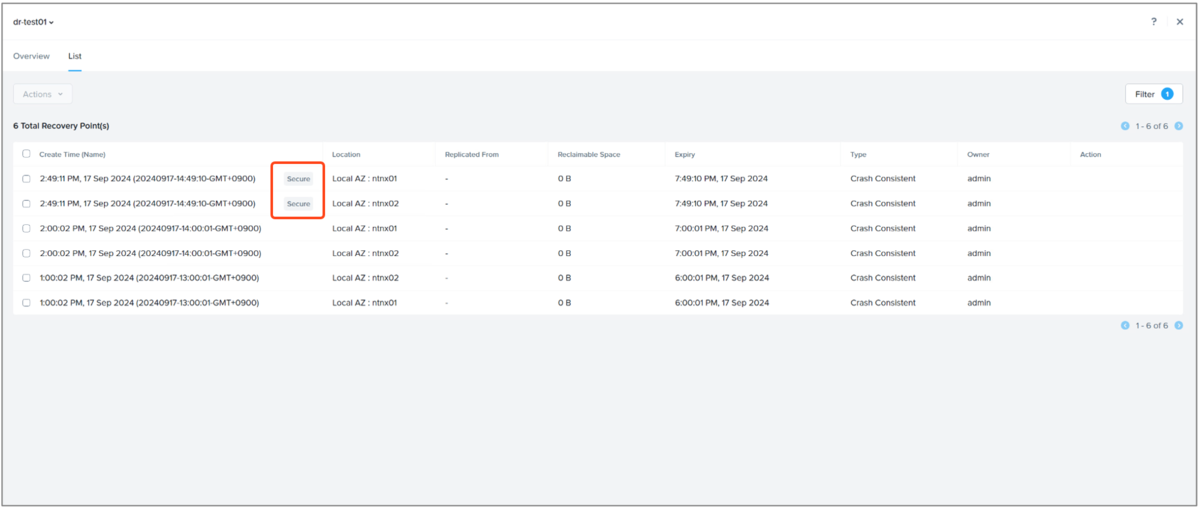

▽リカバリポイント(スナップショット)が時系列で表示されます。この中で、承認ポリシー適用以降に作成されたスナップショットには「Secure」の表示が確認できます。これがセキュアスナップショットです。

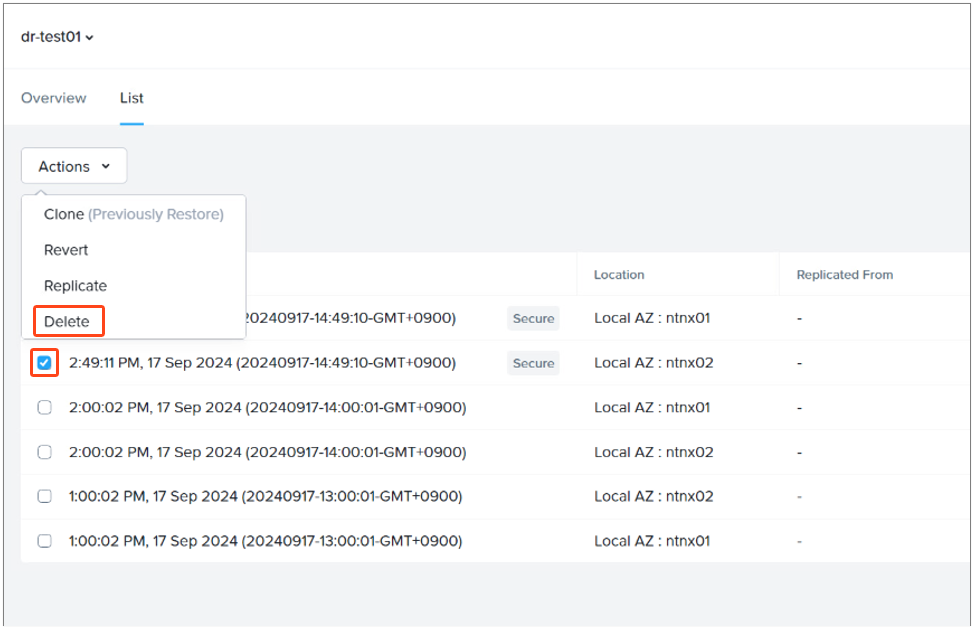

▽対象のセキュアスナップショットを選択してActionsから「Delete」をクリックします。

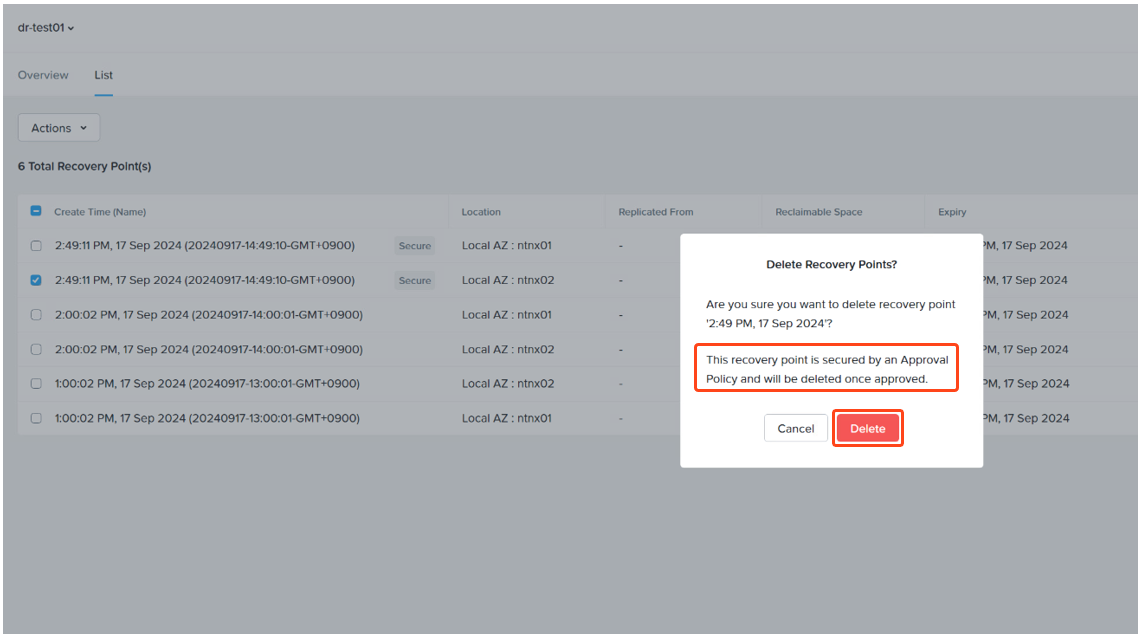

▽確認画面が表示され、このリカバリーポイントは承認ポリシーでセキュアになっているとの表示が出ます。「Delete」をクリックして削除を実行します。

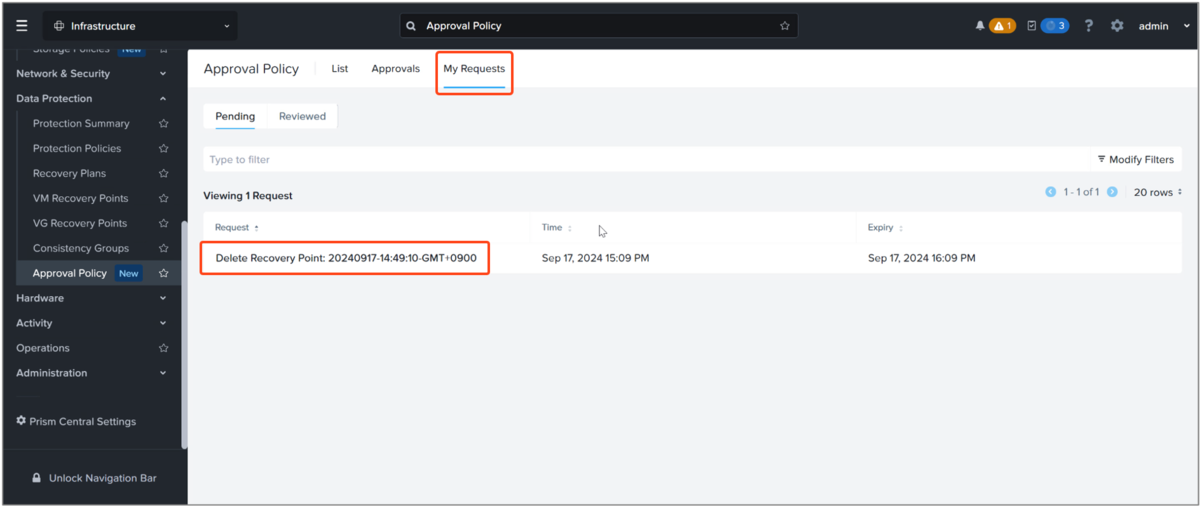

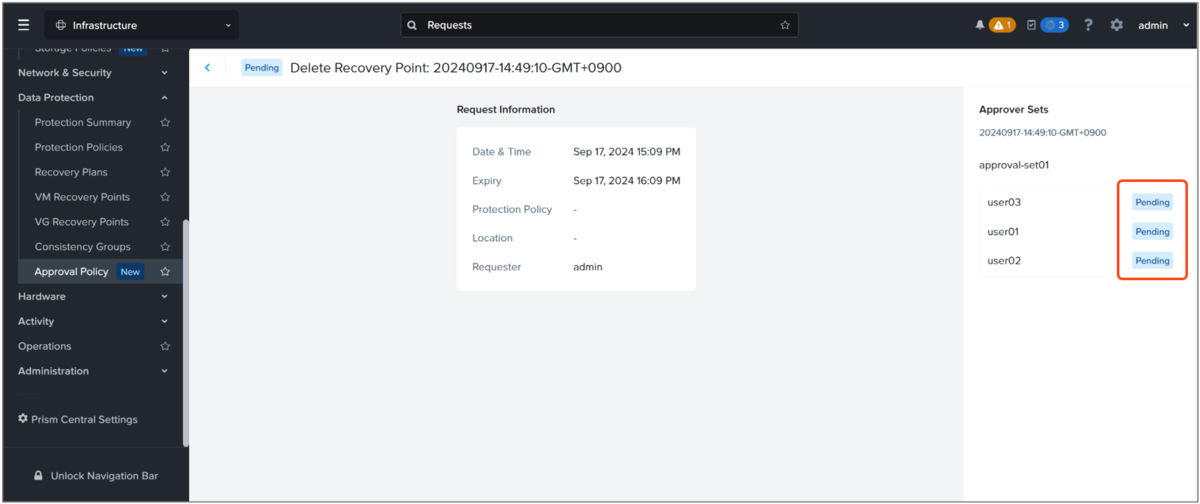

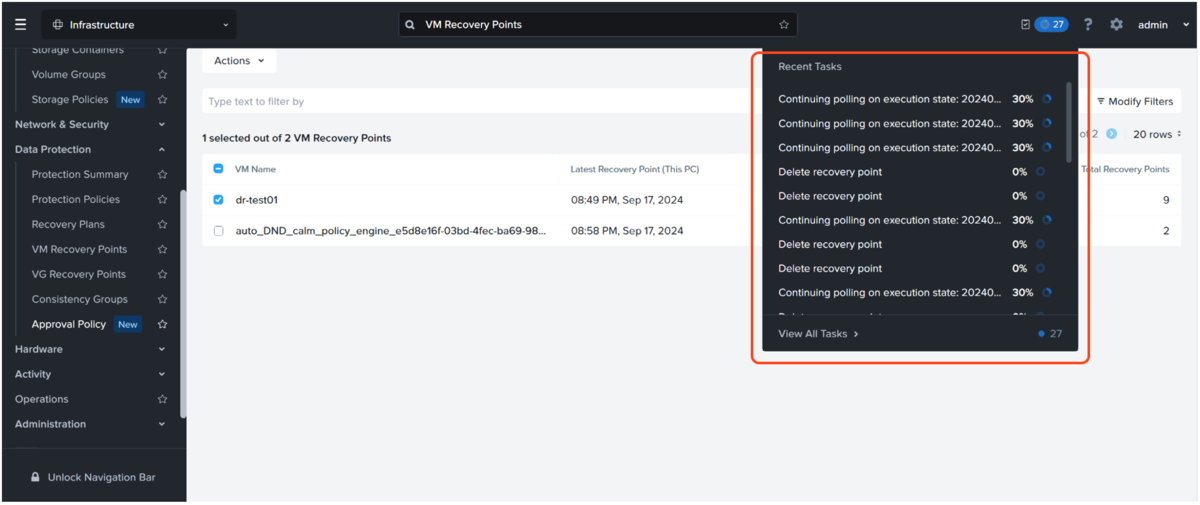

▽リクエスト画面に今回の削除リスエストが表示されますのでクリックします。

▽リクエスト情報が表示され、セット情報で承認ステータスが確認できます。承認者が承認操作をしていない状態では、以下のように「Pending」と表示されます。

3-2. 承認操作

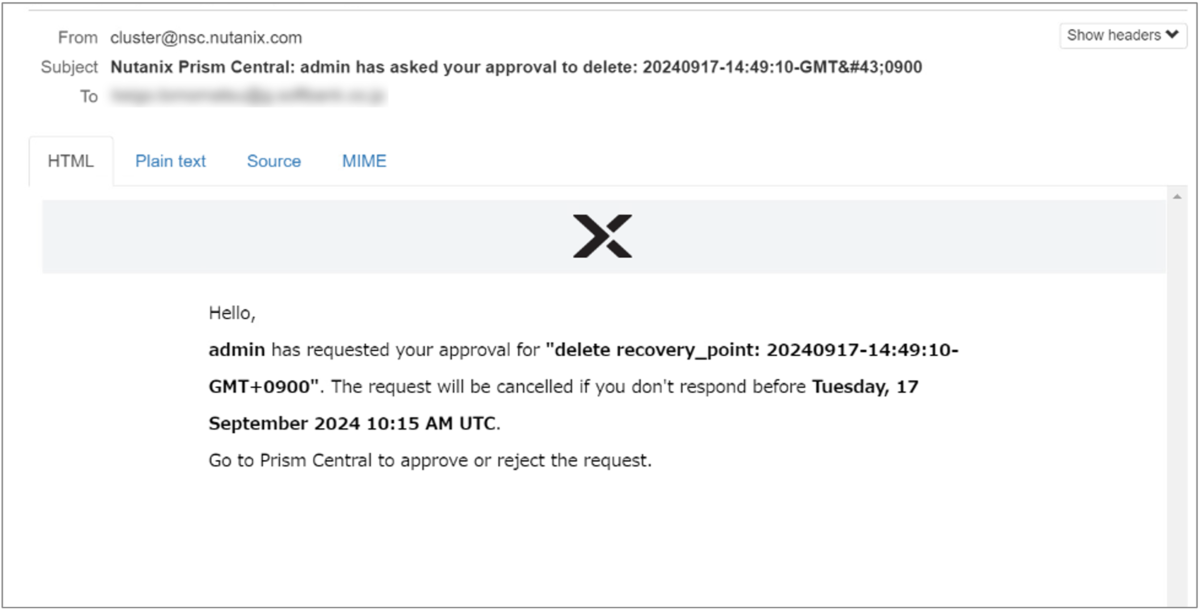

▽スナップショットの削除操作が実行されると、ポリシーエンジンが発動して承認者全員へ以下のようなメールが即時発行されます。

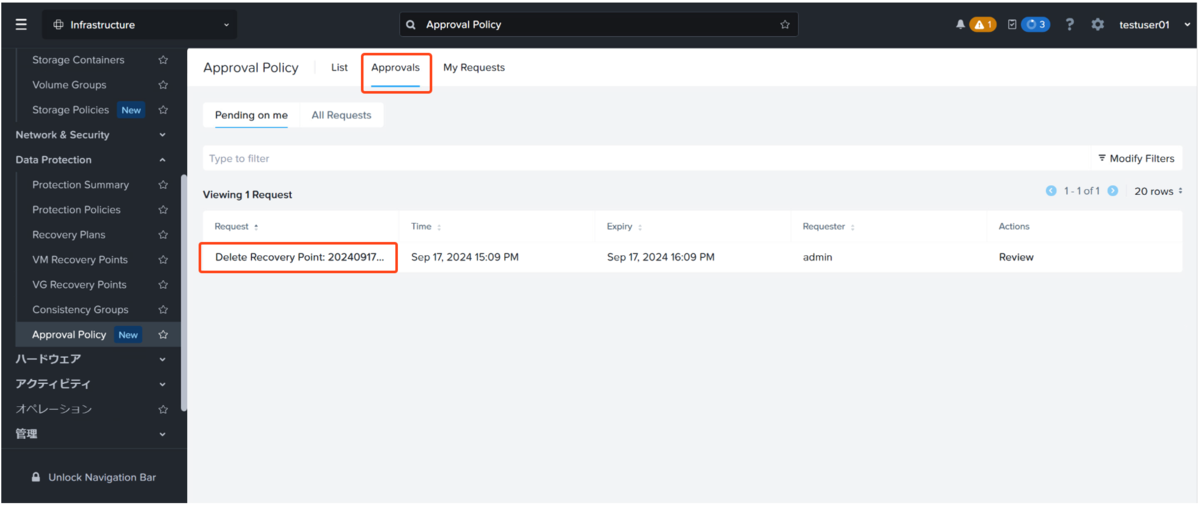

▽承認者ユーザーでPrism Centralにログインし、承認ポリシー画面を表示すると、承認待ちのリクエストが確認できますので、こちらをクリックします。

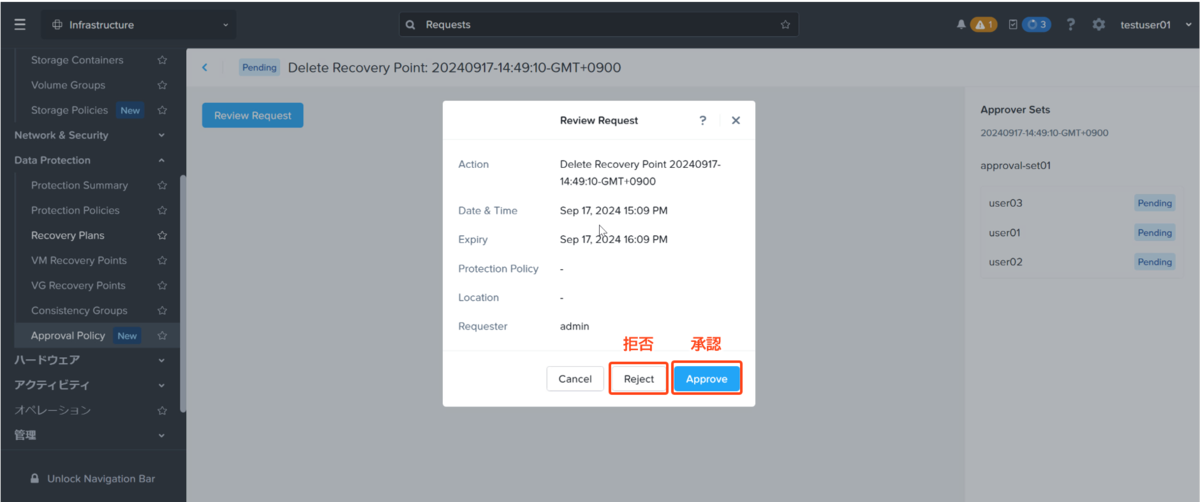

▽ここで「Approve(承認)」または「Reject(拒否)」が選択できます。

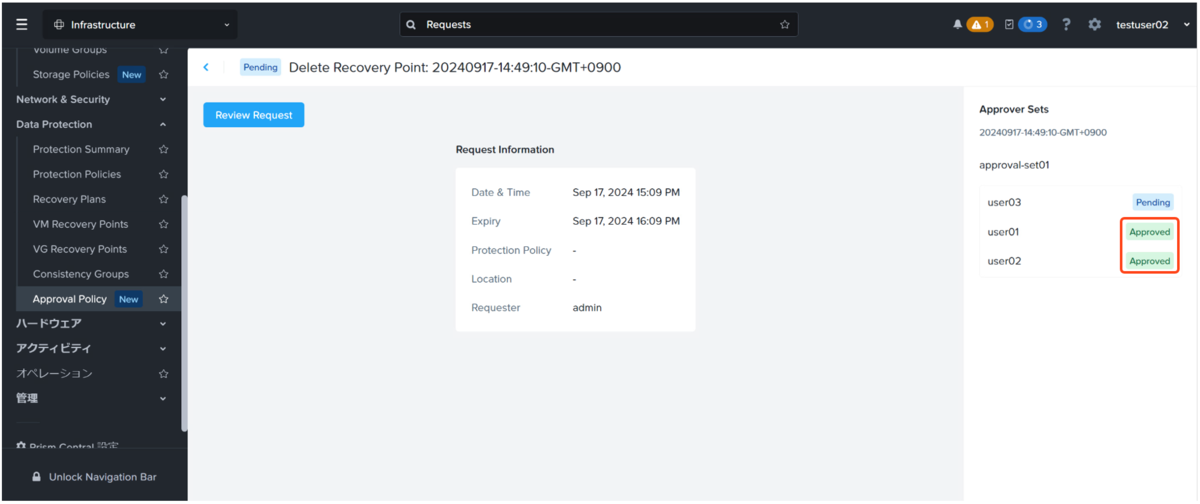

▽承認者が承認すると、以下のようなステータスになります。画像の例では「user01」と「user02」が承認しています。

Approving or Rejecting an Approval Request

https://portal.nutanix.com/page/documents/details?targetId=Disaster-Recovery-DRaaS-Guide-vpc_2024_1:ecd-approval-policies-dr-pc-c.html

3-2-1. リクエストを拒否した場合

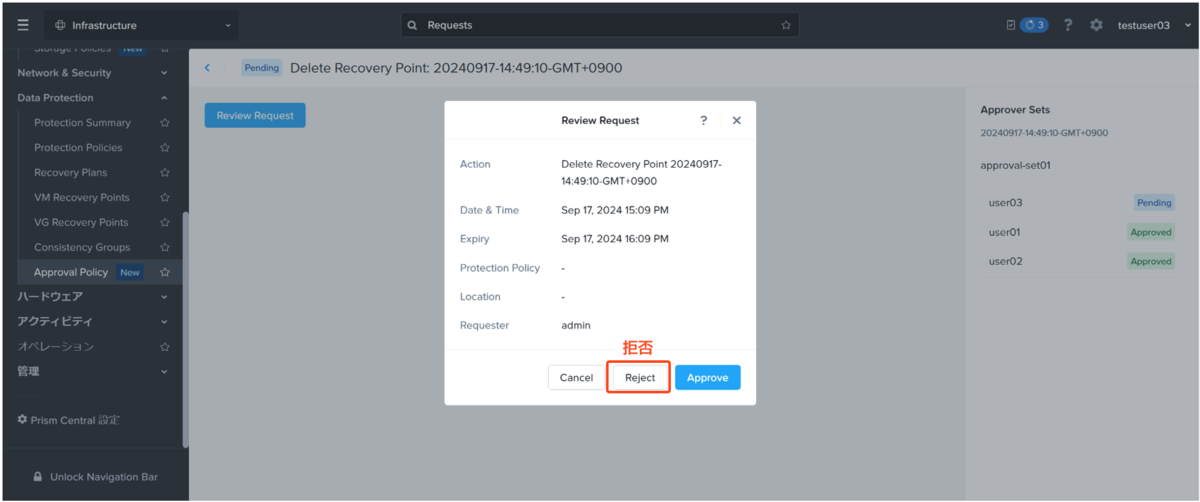

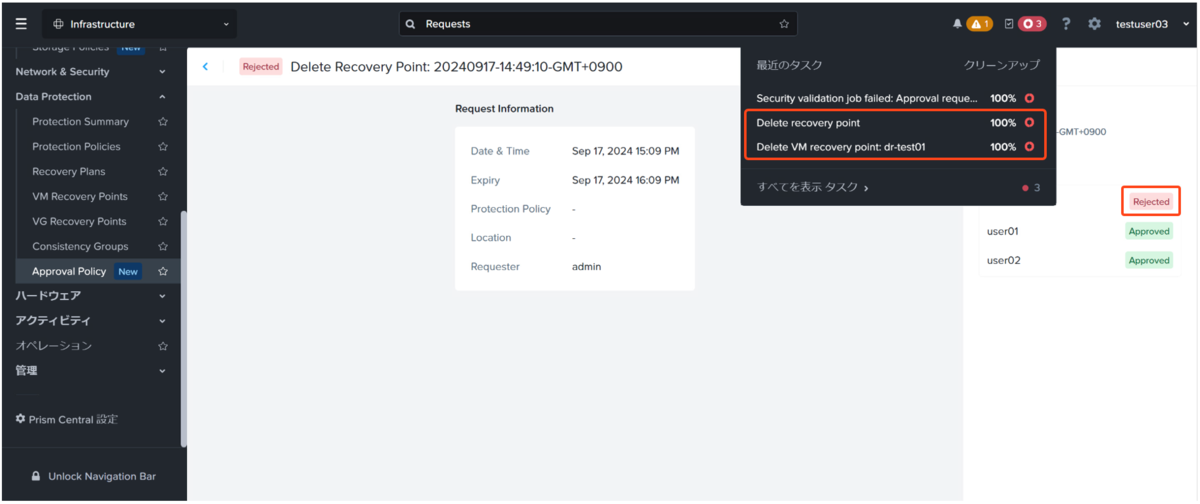

▽試しに3人目のユーザーでリクエストをReject(拒否)してみたところ...

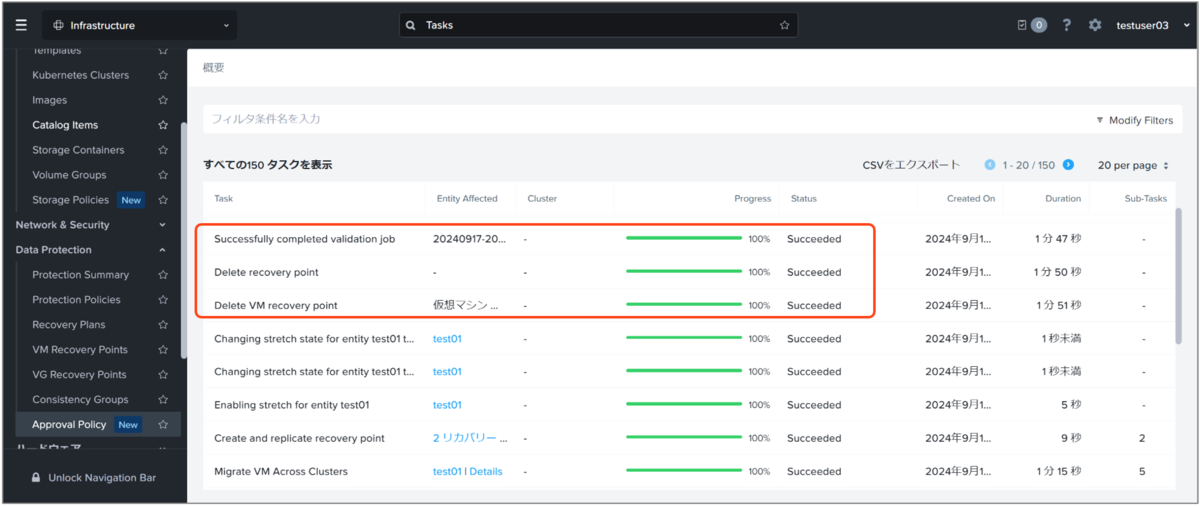

▽ステータスが「Rejected」となり、リカバリポイント削除のタスクは「失敗」しました。セキュアスナップショットとして、これが想定通りの動きとなります。

3-2-2. 全員が承認した場合

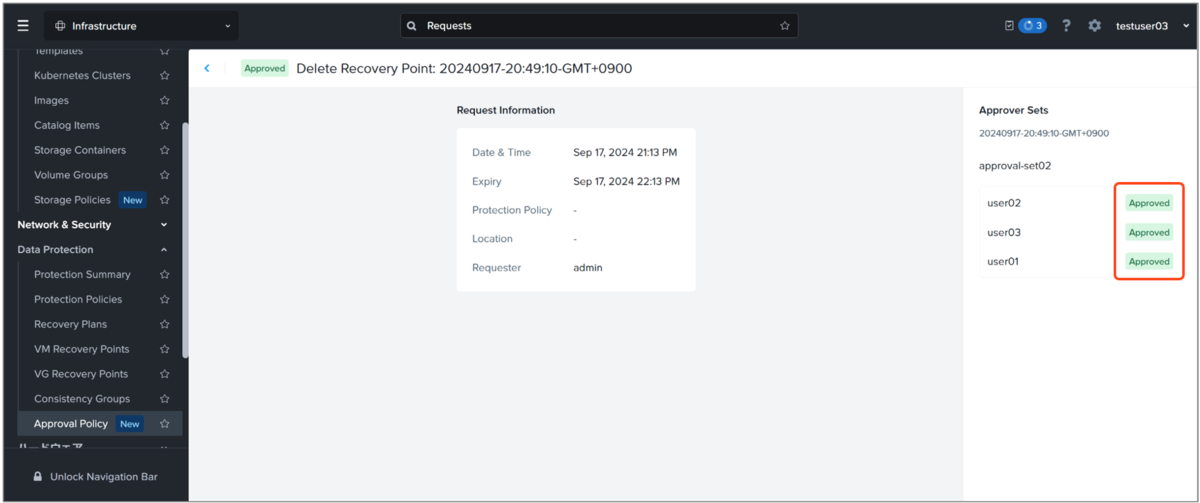

▽承認者が全員承認した場合は以下のようなステータスとなり

▽リクエスト承認となりますので、スナップショットの削除が実行されました。

4. リカバリーポイントを全消しした場合

ここまでは、リカバリーポイントのセキュアスナップショットを個別に選択して削除しましたが、せっかくなのでリカバリーポイント全消しを試してみました。

▽VM Recovery Points画面で、対象の仮想マシンを選択して「Delete」をクリックしてみます。

▽すると、セキュアスナップショットの数だけ承認リクエストが作成されました。リカバリーポイント全消しにもちゃんとポリシーは発動してくれるようですね。

5. まとめ

いかがでしたでしょうか。セキュアスナップショットを使用すると、承認者が承認するまでスナップショットが削除できないことが分かったかと思います。セキュリティ強化機能として、ぜひ覚えておくとよさそうですね。

ちなみに、承認ポリシーは一度作成したら削除できないのでご注意ください。編集はできますが、編集にも承認者の承認が必要となります。