※このブログの内容は個人の見識や見解をもとに作成しています。参考にされる場合は自己責任でご活用ください。また、このブログで紹介している製品や機能を使用される場合は、メーカードキュメントの手順に従い実施することを推奨します。

Nutanixにおける「STIG」や、それに準拠するためにNutanixがCVMに搭載している「SCMA」について紹介します。Nutanixのセキュリティ実装についての理解にぜひご活用ください。前編では、STIGについて解説します。

1. STIGとは

STIG(Security Technical Implementation Guide - セキュリティ技術導入ガイド)とは、アメリカ国防総省のセキュリティ機関である国防情報システム局(DISA - Defense Information Systems Agency)が公開しているセキュリティ強化のためのガイドラインです。WindowsやLinuxといったOSに限らず、VMwareやNutanixなど様々なベンダー製品に対して、セキュリティベースラインとその設定手順が提供されています。各ベンダーはこのベースラインに準拠しつつ、独自のカスタマイズを加えて製品のセキュリティレベルを最適化しています。

STIGのガイドラインはDISAのサイトで一般公開されており、誰でも見ることができます。

https://public.cyber.mil/stigs/

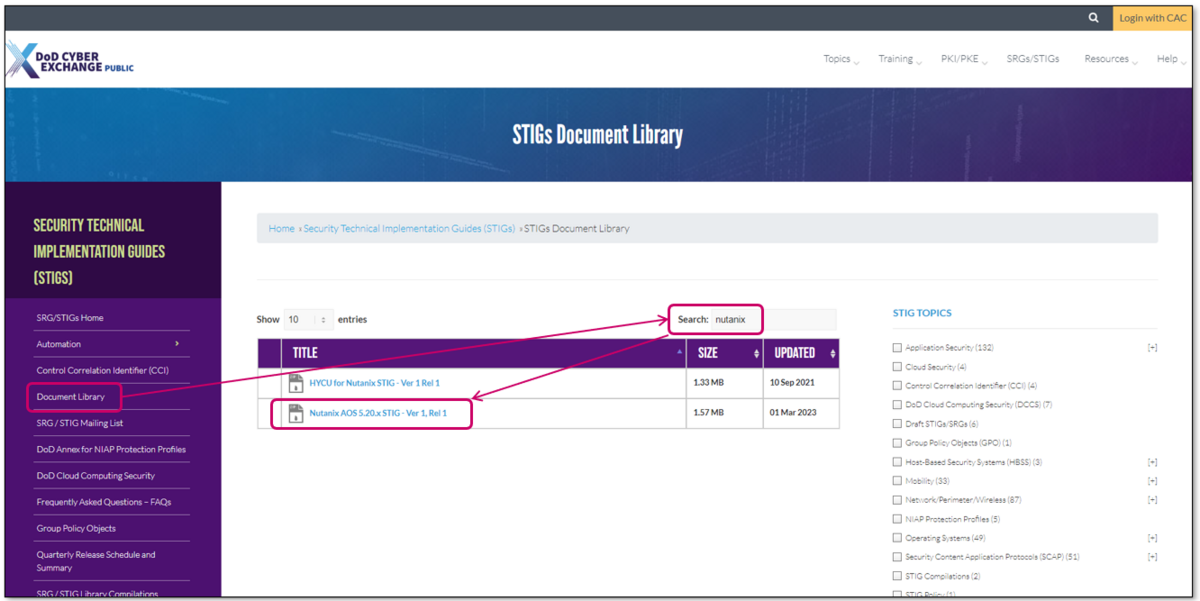

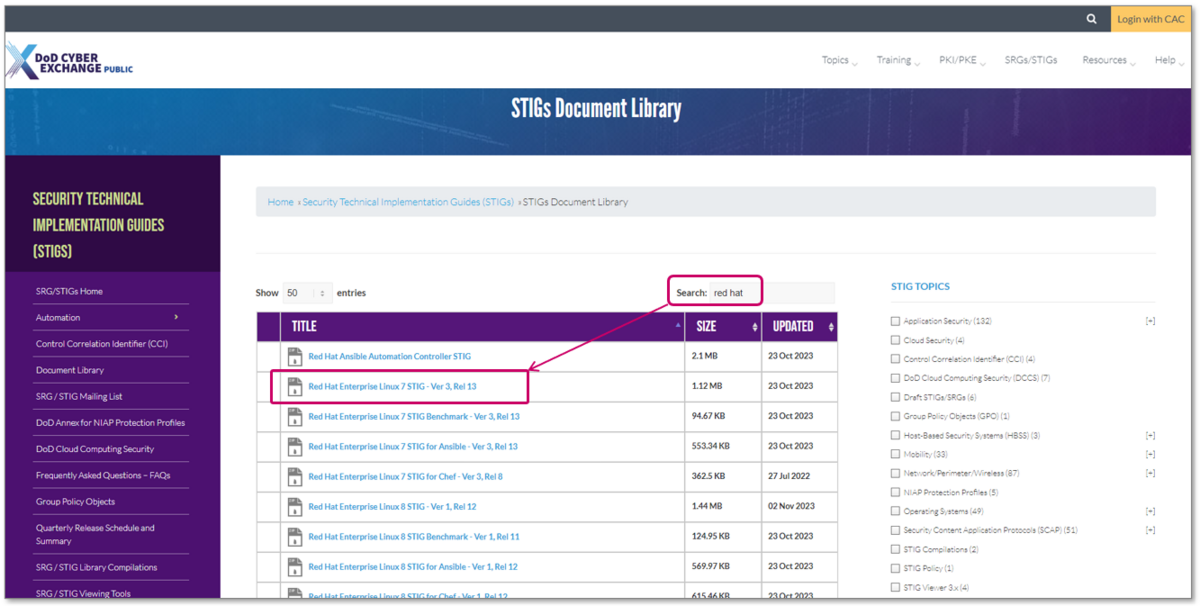

▽リンク先のドキュメントライブラリで例えば「nutanix」と検索すると、Nutanix AOSでのSTIG実装ガイドやその手順がダウンロードできます。

▽また「Red Hat」で検索すると、RHEL用のSTIGも公開されています。

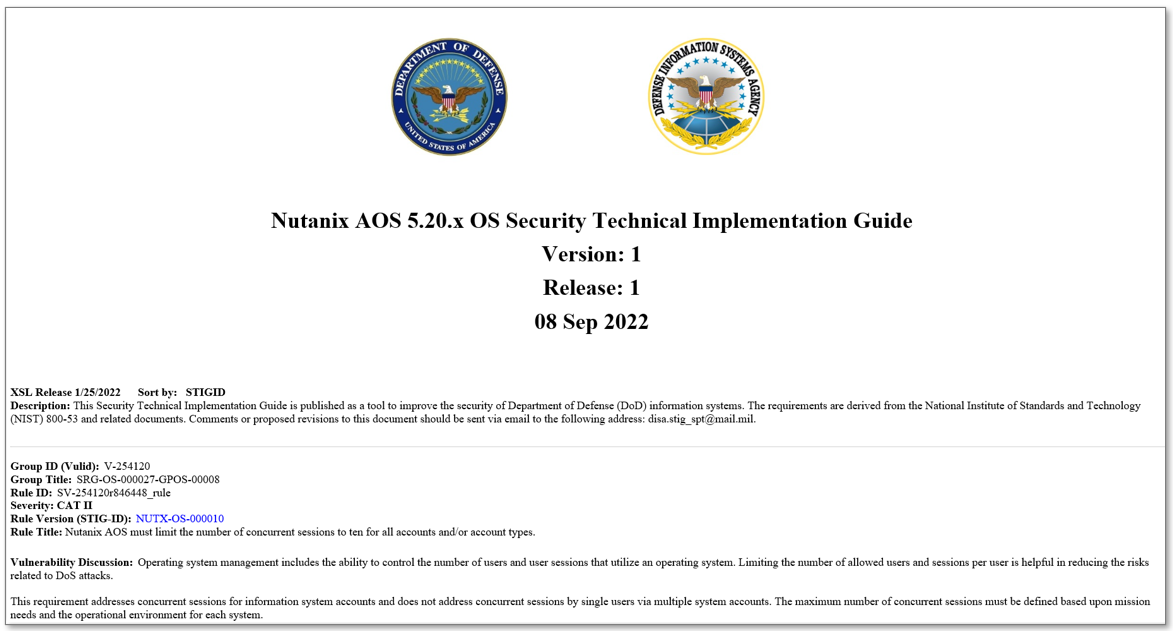

▽これらをダウンロードしたものの中に、XML文書(+XSL)がありますので適切なブラウザ設定で展開すると以下のようなガイドが確認できます。これがSTIGの生のガイドラインです。

▽スクロールして中身を確認すると、例えば以下のような項目と手順が確認できます。

このような細かい設定内容がこのドキュメントでは100項目以上公開されています。

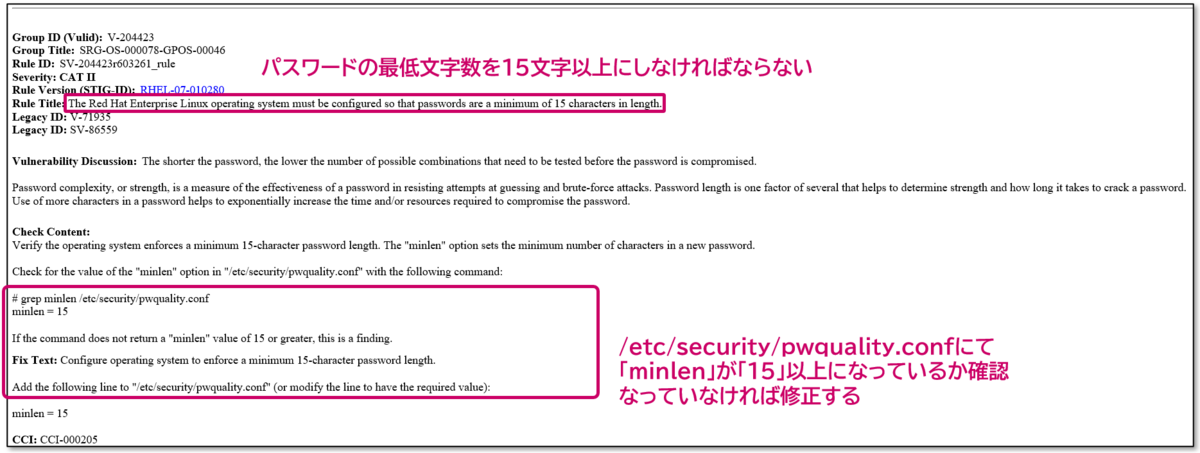

▽また、NutanixのコアコンポーネントであるCVMやAHVはCentOSであるため(AOS 6.5時点)、RHELのSTIGが導入されています。RHELのSTIGについては例えば以下のような内容が公開されています。

NutanixはSTIGの導入について以下のページで紹介しており、RHELのSTIGにおける独自の実装についても言及していますので、併せてご確認ください。

DISA STIG Guidance Reference

https://portal.nutanix.com/page/documents/details?targetId=Nutanix-compliance-for-RHEL-STIGs-v6_5:Nutanix-compliance-for-RHEL-STIGs-v6_5

2. STIGレポートの発行

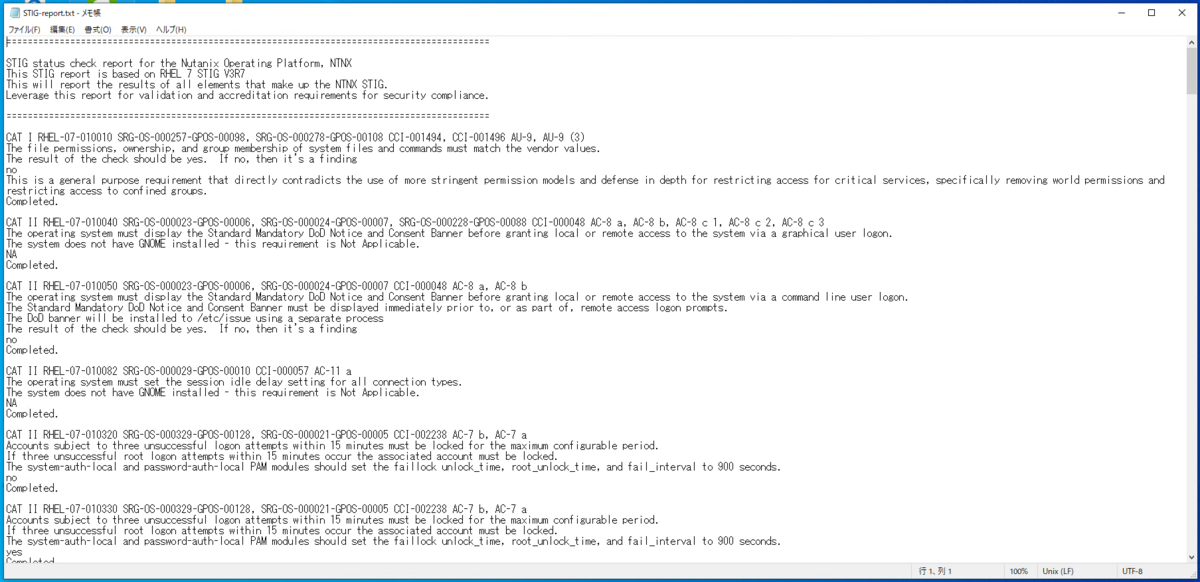

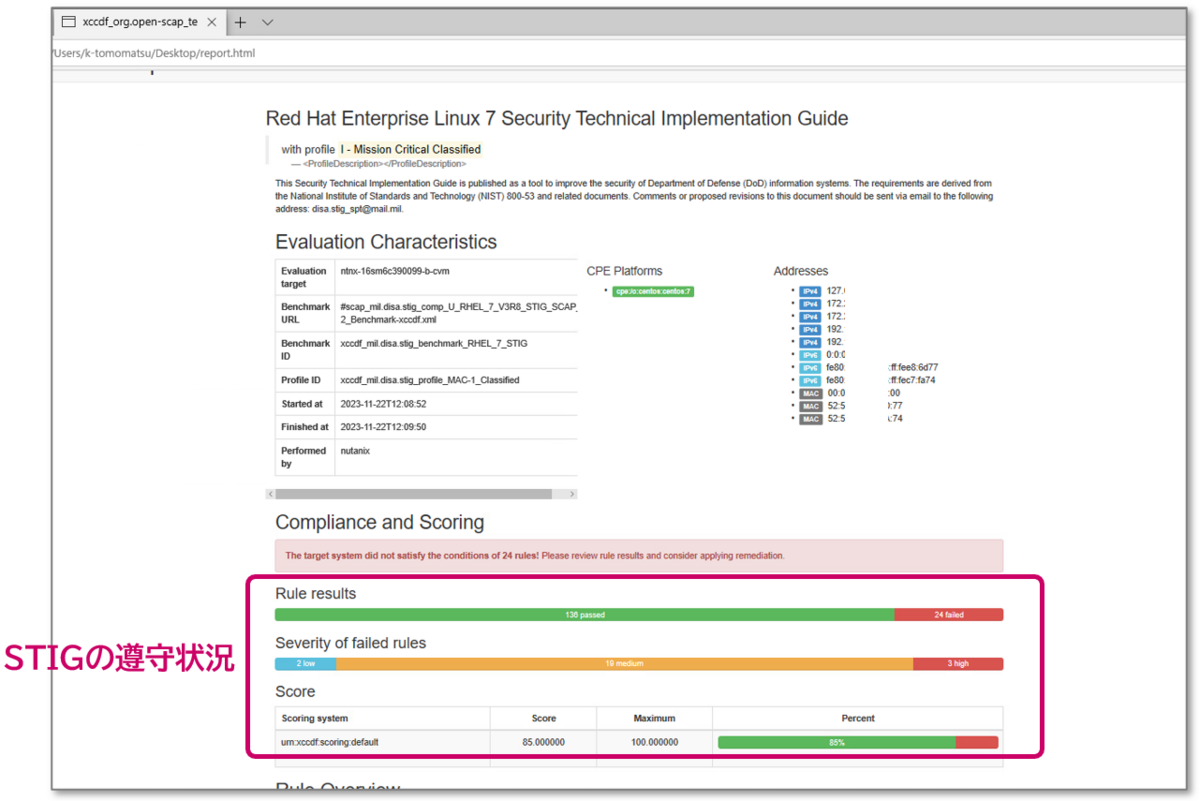

AOS 6.6以降では、CVMからのコマンド操作でSTIGのレポートを作成することができます。手順に従ってレポートを発行すると以下のようなテキストファイルやHTMLベースのレポートが作成され、STIGの遵守状況を確認することが可能です。

テキストファイル

HTMLファイル

コマンドラインでのSTIGレポート発行方法については以下をご参照ください。

Generating STIG Compliance Report

https://portal.nutanix.com/page/documents/details?targetId=Nutanix-Security-Guide-v6_7:sec-stig-report-create-pe-ncli-t.html

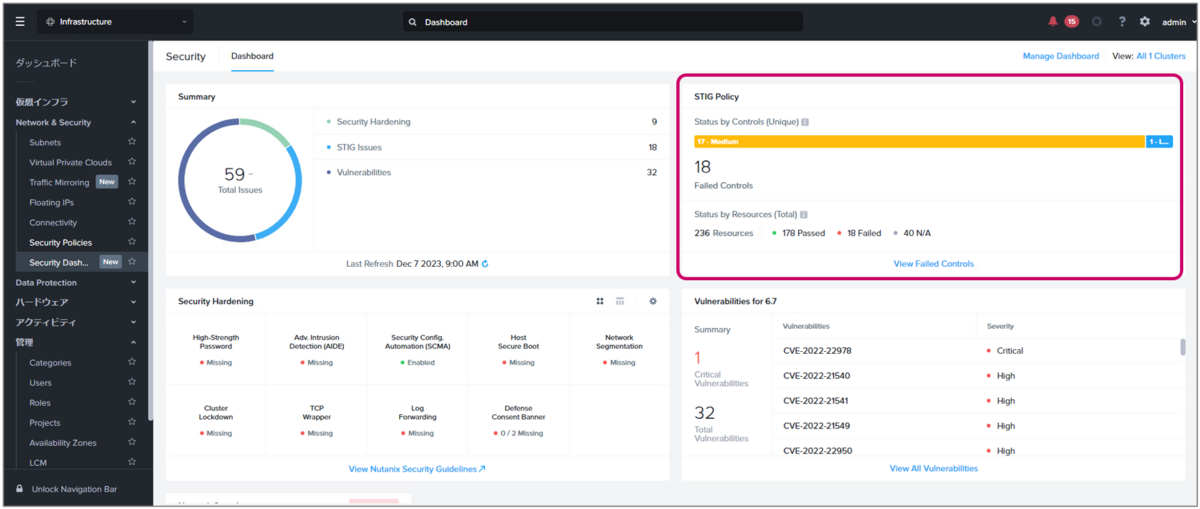

3. Prism Centralの「セキュリティダッシュボード」でSTIGポリシーの確認

AOS 6.6以降およびPrism Central pc.2022.9以降が導入されている場合は、Prism Central Webコンソールにて「セキュリティダッシュボード」が利用可能です。

▽セキュリティダッシュボードのSTIGポリシーウィジェットにて、STIGの準拠状況が確認できます。以下画面の例では、RHELのSTIGガイドラインのうち18項目が設定されていない(Failed)ことを示しています。

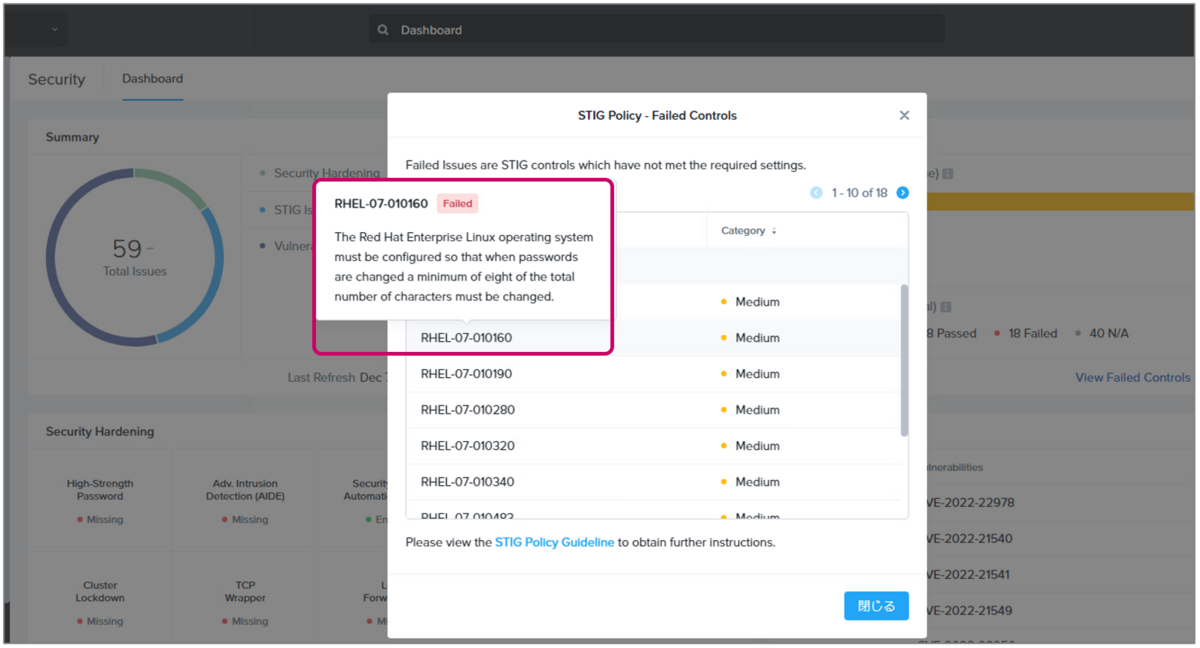

▽さらに中身を見てみると、RHEL STIGのどの項目がFailedとなっているのか確認できます。

Nutanixのデフォルト設定では、RHEL STIGのすべての項目に準拠するようにガチガチの設定でクラスターが構成されるわけではありませんが、利用者にて後で設定変更する際には、何が設定されていないのかが視覚的に見やすいので便利です。

Security Dashboard

https://portal.nutanix.com/page/documents/details?targetId=Nutanix-Security-Guide:mul-security-dashboard-overview-pc.html

おわりに

いかがでしたでしょうか?前編では、NutanixにおけるSTIGの実装について紹介しました。みなさまのNutanix製品理解の一助となれば幸いです。後半では、SCMAについて解説します。